Vào năm 2025, đã có sự gia tăng đáng kể về các vụ lừa đảo, hack và khai thác trong lĩnh vực tiền điện tử. Hơn 2 tỷ USD đã bị đánh cắp từ các dịch vụ tiền điện tử chỉ trong sáu tháng đầu năm. Mitchell Amador, CEO của Immunefi, một nền tảng bảo mật Web3, tin rằng nhiều nhóm hiện nay chỉ xem bảo mật như một ‘hộp kiểm trước khi ra mắt’.

Trong một cuộc phỏng vấn độc quyền với BeInCrypto, Amador cũng nhấn mạnh rằng việc trả hàng triệu USD cho các hacker để xác định lỗi có thể ngăn chặn hàng tỷ USD thiệt hại và có thể hiệu quả hơn so với an ninh mạng truyền thống.

Tại sao các vụ hack tiền điện tử gia tăng trong năm 2025?

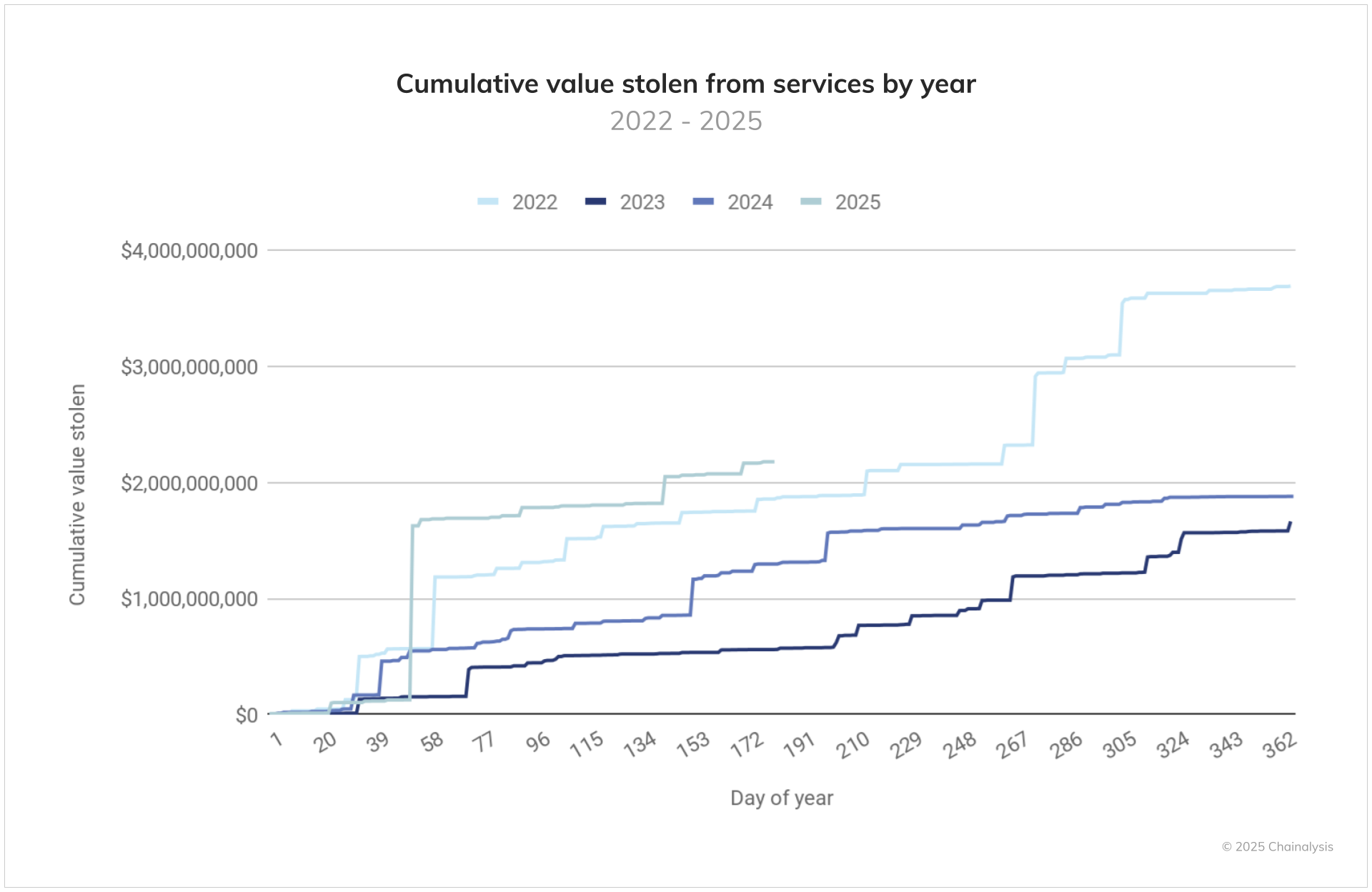

Trong một báo cáo gần đây, BeInCrypto đã nhấn mạnh rằng năm 2025 đang trở thành năm tồi tệ nhất trong lịch sử về tổng giá trị bị đánh cắp. Năm nay, ngành công nghiệp đã chứng kiến vụ vi phạm lớn nhất từ trước đến nay, vụ hack Bybit.

Hơn nữa, các hacker tiếp tục đánh cắp hàng triệu USD từ các sàn giao dịch tiền điện tử và các công ty liên quan.

Thực tế, Chainalysis đã dự đoán rằng tổng số tiền bị đánh cắp từ các dịch vụ tiền điện tử có thể vượt quá 4.3 tỷ USD vào cuối năm. Điều này vẽ ra một bức tranh ảm đạm cho ngành công nghiệp, với những rủi ro đang diễn ra đe dọa đến an ninh và sự ổn định của nó.

Quan trọng hơn, TRM Labs tiết lộ rằng trong nửa đầu năm 2025, hơn 80% số tiền bị đánh cắp là do vi phạm cơ sở hạ tầng. Nhưng tại sao điều này lại xảy ra?

Theo Amador, sự gia tăng các vụ hack tiền điện tử trong năm nay bắt nguồn từ một sai lầm cơ bản trong cách nhiều dự án tiếp cận vấn đề bảo mật.

“Năm 2025 là năm mà tư duy ‘xây dựng nhanh’ của tiền điện tử gặp phải bức tường. Hàng tỷ USD đang chảy vào các hệ sinh thái onchain, nhưng quá nhiều nhóm chỉ xem bảo mật như một hộp kiểm trước khi ra mắt,” ông nói với BeInCrypto.

Ông giải thích rằng sau khi ra mắt, nhiều dự án nâng cấp hợp đồng thông minh, tích hợp oracles hoặc thay đổi cấu trúc quản trị mà không xem xét lại các mô hình rủi ro ban đầu của họ. Sự thiếu đánh giá rủi ro liên tục này đã dẫn đến sự gia tăng các cuộc khai thác sau khi triển khai.

“Bảo mật phải chuyển từ tĩnh sang liên tục. Điều đó có nghĩa là giám sát mối đe dọa theo thời gian thực, các giao thức phản ứng nhận thức con người và công cụ theo kịp với rủi ro đang phát triển, không chỉ là một cuộc kiểm toán một lần. Toàn bộ ngành công nghiệp cần xem bảo mật như cơ sở hạ tầng, không phải bảo hiểm,” Amador bổ sung.

Làm thế nào tiền thưởng lỗi là chìa khóa để ngăn chặn các vụ hack tiền mã hóa

Trong khi các biện pháp bảo mật phải liên tục phát triển, CEO của Immunefi cũng ủng hộ việc trao thưởng cho việc tìm lỗi. Theo ông, chúng hiệu quả hơn so với các phương pháp an ninh mạng truyền thống trong không gian tiền điện tử.

Để làm rõ, một chương trình trao thưởng cho việc tìm lỗi là phần thưởng được các tổ chức trao cho những cá nhân phát hiện và báo cáo các lỗ hổng bảo mật trong phần mềm hoặc hệ thống của họ. Những ‘hacker đạo đức’ hoặc thợ săn lỗi này giúp các công ty xác định và khắc phục điểm yếu trước khi các tác nhân xấu có thể khai thác chúng.

Phần thưởng thường là tiền mặt và thay đổi tùy thuộc vào mức độ nghiêm trọng, độ phức tạp và tác động tiềm năng của lỗi được báo cáo.

Amador lưu ý rằng chìa khóa để ngăn chặn khai thác là làm cho việc phòng thủ chống lại các cuộc tấn công có lợi hơn so với việc thực hiện chúng. Đây là nơi mà các chương trình trao thưởng cho việc tìm lỗi được thiết kế tốt phát huy tác dụng.

“Tiền điện tử thay đổi quy tắc. Trong Web2, kẻ tấn công cần động lực. Trong tiền điện tử, tiền là động lực. Nếu bạn triển khai một hợp đồng thông minh với 100 triệu USD trong đó, bạn vừa đặt giá cho mỗi lỗi. Chúng tôi đã trả hơn 100 triệu USD cho các whitehat, và nó đã tiết kiệm hơn 25 tỷ USD trong các tổn thất tiềm năng. Đó không phải là lý thuyết, đó là an ninh kinh tế thực sự,” ông nhận xét.

Đáng chú ý là các hacker mũ trắng và hacker mũ đen có thể có kỹ năng kỹ thuật tương tự, nhưng động cơ của họ khác nhau đáng kể. Hacker mũ đen khai thác lỗ hổng vì lợi ích cá nhân hoặc ý đồ xấu, gây hại cho cá nhân hoặc tổ chức.

Ngược lại, hacker mũ trắng làm việc hợp pháp và đạo đức để nâng cao an ninh mạng. Vậy điều gì khiến một số hacker chọn con đường mũ trắng?

“Ba điều: niềm tin, lợi ích và sự công nhận. Nếu hacker biết một nền tảng sẽ trả công công bằng và nhanh chóng, họ sẽ chuyển hướng. Nếu quy trình không rõ ràng hoặc phần thưởng yếu, họ sẽ trở thành mũ đen,” Amador tiết lộ với BeInCrypto.

Thêm vào đó, giám đốc điều hành chỉ ra rằng những hacker mũ trắng giỏi nhất hiện nay không chỉ là cá nhân mà đang trở thành một phần của lực lượng toàn cầu. Các nhà nghiên cứu an ninh hàng đầu đang rời bỏ các công ty truyền thống để thành lập một đội ngũ an ninh phi tập trung, phản ứng với các mối đe dọa trên các hệ sinh thái theo thời gian thực. Cách tiếp cận này đại diện cho tương lai của phòng thủ—hợp tác, nhanh chóng và dựa trên danh tiếng.

Mặc dù tất cả điều này có vẻ đơn giản trong lý thuyết, nhưng trong thực tế, quản lý các nỗ lực hack đạo đức khá phức tạp. Như Amador đã giải thích,

“Phối hợp phản ứng theo thời gian thực với các mối đe dọa trực tiếp trong Web3 giống như gỡ bom nơi công cộng. Nếu các nhóm di chuyển quá chậm, họ mất quỹ. Nếu họ di chuyển quá nhanh hoặc không có thẩm quyền rõ ràng, họ có nguy cơ bị phản ứng ngược.”

Amador đã kể lại những cuộc đàm phán căng thẳng nơi Immunefi làm trung gian giữa các giao thức và whitehat về các lỗ hổng nghiêm trọng. Trong các trường hợp mà phần thưởng không được thiết lập trước hoặc có sự bất đồng về mức độ nghiêm trọng của lỗi, vai trò của Immunefi như một trung gian trung lập đã đảm bảo các giải pháp công bằng.

“Những trường hợp căng thẳng nhất thường xảy ra ngoài ánh đèn sân khấu, nhưng chúng nhấn mạnh sự cần thiết của các quy trình công khai rõ ràng và các động lực đã được cam kết trước. Đó là về việc quản lý niềm tin dưới áp lực,” CEO chia sẻ với BeInCrypto.

Tương lai của bảo mật Web3

Mặc dù các chương trình thưởng lỗi rất quan trọng, Amador nhấn mạnh rằng chúng chỉ là một lớp bảo mật. Ông cho biết giai đoạn tiếp theo của bảo mật Web3 sẽ là tự động, liên tục và tập trung vào con người.

“Chúng ta cần các hệ thống tự động quét mã, mô hình hóa các mối đe dọa hành vi và phản ứng ngay lập tức, từ khai thác hợp đồng đến lừa đảo và rủi ro nội bộ. Chúng tôi cũng đang xây dựng Safe Harbor, một sáng kiến cho phép các chuyên gia bảo mật hoạt động như một đội phản ứng nhanh 24/7, một đội ngũ bảo mật toàn cầu có thể di chuyển nhanh hơn bất kỳ kẻ tấn công nào. Mục tiêu không chỉ là mã tốt hơn, mà là phòng thủ thông minh phát triển cùng với bối cảnh mối đe dọa,” ông bình luận.

Tuy nhiên, Amador nhấn mạnh rằng tiền điện tử sẽ vẫn dễ bị tổn thương cho đến khi các hệ thống này trở thành tiêu chuẩn. Khi các biện pháp bảo mật này được áp dụng, chúng sẽ mở ra một kỷ nguyên mới của đầu tư tổ chức và niềm tin công chúng, mở đường cho một tương lai an toàn hơn.