Theo Malwarebytes, một chiến dịch lừa đảo phần mềm độc hại tinh vi đang nhắm vào các nhà giao dịch tiền điện tử. Chiến dịch này lợi dụng mong muốn của họ về các công cụ cao cấp miễn phí bằng cách phân phối phần mềm đánh cắp thông tin Lumma Stealer và Atomic Stealer (AMOS) thông qua các bài đăng trên Reddit.

Phần mềm độc hại này, giả danh là các phiên bản bẻ khóa của nền tảng giao dịch phổ biến TradingView, đang làm cạn kiệt ví tiền điện tử của nạn nhân và đánh cắp dữ liệu cá nhân nhạy cảm.

Cảnh báo lừa đảo tiền điện tử: TradingView bị crack phát tán phần mềm độc hại

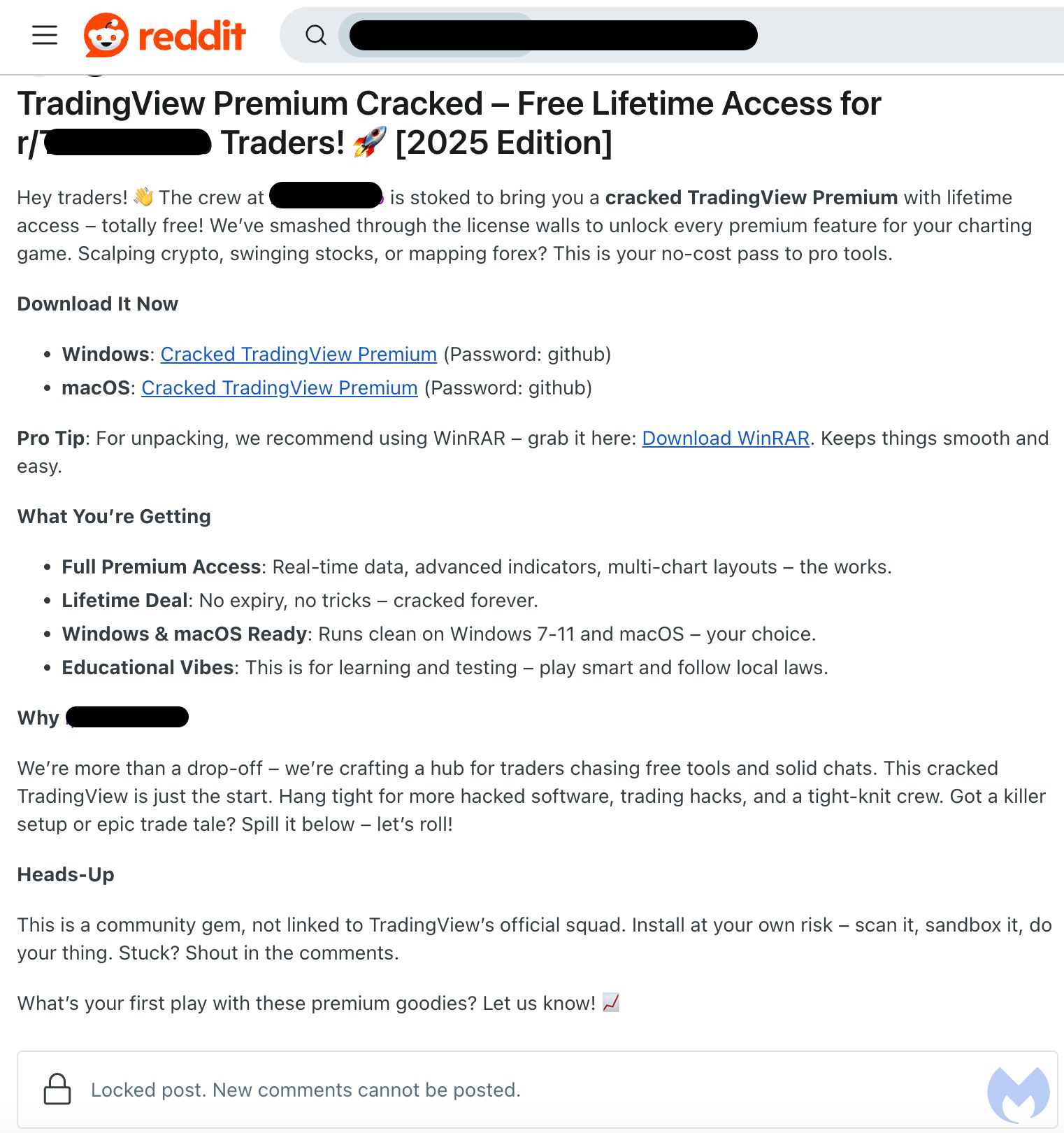

Trong blog mới nhất của mình, công ty an ninh mạng cảnh báo rằng những kẻ lừa đảo đang nhắm vào các subreddit tập trung vào tiền điện tử và cung cấp quyền truy cập miễn phí trọn đời giả mạo vào các tính năng cao cấp của TradingView.

“Chúng tôi đã được cảnh báo về các phần mềm đánh cắp trên Mac và Windows hiện đang được phân phối qua các bài đăng trên Reddit nhắm vào người dùng tham gia giao dịch tiền điện tử. Một trong những mồi nhử phổ biến là phiên bản phần mềm bẻ khóa của nền tảng giao dịch phổ biến TradingView,” blog viết.

Lời hứa về một phiên bản “bẻ khóa”—các tính năng cao cấp được mở khóa mà không tốn phí—đã trở thành một mồi nhử không thể cưỡng lại đối với người dùng không nghi ngờ. Tuy nhiên, việc tải xuống các phiên bản bất hợp pháp này đi kèm với một cái giá đắt đỏ.

“Hai họ phần mềm độc hại này đã gây ra sự tàn phá, cướp bóc dữ liệu cá nhân của nạn nhân và cho phép những kẻ phân phối chúng thu được lợi nhuận đáng kể, chủ yếu bằng cách chiếm đoạt ví tiền điện tử,” bài viết bổ sung.

Đáng chú ý, cuộc điều tra của Malwarebytes đã làm nổi bật một chiến dịch phần mềm độc hại tinh vi. Chiến dịch này sử dụng nhiều lớp che giấu, cơ sở hạ tầng lỗi thời và các chiến thuật kỹ thuật xã hội để đánh cắp dữ liệu nhạy cảm.

Khi kiểm tra hai liên kết tải xuống, Malwarebytes phát hiện rằng các tệp được lưu trữ trên một trang web không liên quan và đáng ngờ. Hơn nữa, chúng được nén hai lần và được bảo vệ bằng mật khẩu. Điều này cho thấy chúng không phải là phần mềm hợp pháp.

Trên Windows, phần mềm độc hại được phân phối qua một tệp BAT bị che giấu. Sau đó, nó thực thi một kịch bản AutoIt độc hại. Hơn nữa, theo cuộc điều tra, phần mềm độc hại này giao tiếp với một máy chủ mới được đăng ký bởi một cá nhân ở Nga.

Trong khi đó, Malwarebytes xác định phần mềm độc hại trên macOS là một biến thể của AMOS, một phần mềm đánh cắp thông tin nhắm vào hệ thống Mac. Phần mềm độc hại kiểm tra máy ảo để cố gắng tránh bị phát hiện và thoát ra nếu phát hiện thấy một máy ảo.

Dòng phần mềm độc hại này trích xuất dữ liệu người dùng nhạy cảm, bao gồm thông tin đăng nhập trình duyệt, thông tin ví tiền điện tử và chi tiết cá nhân, đến một máy chủ được lưu trữ tại Seychelles.

“Điều thú vị với kế hoạch cụ thể này là mức độ tham gia của người đăng bài gốc, đi qua chuỗi và ‘giúp đỡ’ người dùng đặt câu hỏi hoặc báo cáo vấn đề,” cuộc điều tra tiết lộ.

Bên cạnh chiến dịch phần mềm độc hại này, các mối đe dọa mới nổi khác đang gây ra rủi ro đáng kể cho cộng đồng tiền điện tử. Ví dụ, Scam Sniffer đã phát hiện rằng tin tặc đang sử dụng các trang web Microsoft Teams giả để phân phối phần mềm độc hại cho người dùng tiền điện tử. Điều này dẫn đến vi phạm dữ liệu, đánh cắp thông tin đăng nhập, chiếm đoạt phiên và làm cạn kiệt ví.

Điều này xảy ra ngay sau khi Microsoft phát hiện StilachiRAT, một Trojan truy cập từ xa nhắm mục tiêu cụ thể vào người dùng tiền điện tử. StilachiRAT đánh cắp thông tin hệ thống, thông tin đăng nhập và dữ liệu ví kỹ thuật số, tập trung vào 20 tiện ích mở rộng ví tiền điện tử trên Chrome.

Trong khi đó, báo cáo trước đó của Kaspersky đã tiết lộ một xu hướng đáng lo ngại khác: tội phạm mạng tống tiền các nhà sáng tạo YouTube với các yêu cầu bản quyền giả. Việc tống tiền buộc họ phải quảng bá một Trojan khai thác tiền điện tử, SilentCryptoMiner, làm gia tăng các rủi ro bảo mật mà cộng đồng tiền điện tử phải đối mặt.