Công ty an ninh mạng Kaspersky tiết lộ một vụ tống tiền phần mềm độc hại trên YouTube, nơi kẻ tấn công lợi dụng hệ thống khiếu nại bản quyền của nền tảng để ép buộc các influencer thêm liên kết độc hại vào mô tả video của họ.

Những hành động này đã dẫn dắt người xem không nghi ngờ tải xuống các phần mềm bị nhiễm mã độc khi các nhà sáng tạo nội dung YouTube nhượng bộ trước sự tống tiền.

Kaspersky tiết lộ SilentCryptoMiner

Báo cáo của Kaspersky tiết lộ rằng tin tặc lợi dụng sự tin tưởng mà các influencer YouTube đã xây dựng với khán giả của họ, khiến chiến dịch này đặc biệt nguy hiểm. Báo cáo trích dẫn một chiến dịch phần mềm độc hại mà tội phạm mạng phân phối phần mềm độc hại được ngụy trang như các công cụ để vượt qua các hạn chế kỹ thuật số.

Cụ thể, tin tặc lợi dụng các khiếu nại bản quyền, đe dọa và tống tiền các nhà sáng tạo nội dung YouTube để quảng bá SilentCryptoMiner. SilentCryptoMiner là một Trojan khai thác tiền mã hóa tinh vi dựa trên phần mềm khai thác mã nguồn mở phổ biến XMRig.

Theo báo cáo, phần mềm độc hại này khai thác các loại tiền mã hóa như Ethereum (ETH), Ethereum Classic (ETC), Monero (XMR), và Ravencoin (RVN). Nó cũng sử dụng blockchain của Bitcoin để duy trì kiểm soát các botnet.

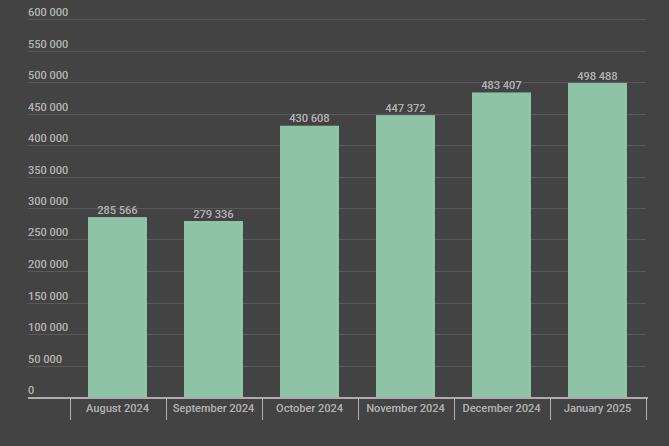

Trong sáu tháng qua, Kaspersky đã phát hiện hơn 2.4 triệu trường hợp trình điều khiển Windows Packet Divert. Được cho là, tội phạm mạng lợi dụng những điều này để thao túng lưu lượng mạng. Họ trình bày nhiều công cụ như các giải pháp phần mềm hợp pháp nhưng chứa các tải trọng độc hại ẩn.

Một khi được cài đặt, phần mềm độc hại này tồn tại trên hệ thống của nạn nhân, vượt qua các biện pháp bảo mật và sửa đổi các tệp hệ thống quan trọng.

Trong báo cáo, Kaspersky nêu bật một trường hợp trong đó một YouTuber với 60,000 người đăng ký vô tình giúp phân phối phần mềm độc hại. Người sáng tạo ban đầu đăng video hướng dẫn cách vượt qua một số hạn chế trực tuyến và bao gồm một liên kết đến một công cụ vượt qua hạn chế được cho là.

Tuy nhiên, tệp này đã bị nhiễm SilentCryptoMiner. Sau đó, họ đã chỉnh sửa mô tả video bị nhiễm để xóa liên kết, thay thế bằng một cảnh báo rằng chương trình “không hoạt động.”

“Tiếp theo, kẻ tấn công đe dọa các nhà sáng tạo nội dung dưới danh nghĩa vi phạm bản quyền, yêu cầu họ đăng video với các liên kết độc hại hoặc có nguy cơ bị đóng kênh YouTube. Bằng cách này, những kẻ lừa đảo đã có thể thao túng danh tiếng của các YouTuber nổi tiếng để buộc họ đăng liên kết đến các tệp bị nhiễm,” đọc một đoạn trích trong báo cáo.

Sử dụng cảnh cáo bản quyền để ép buộc YouTuber

Trong một động thái tinh vi hơn, tin tặc cũng đã nộp các khiếu nại bản quyền giả mạo chống lại các YouTuber từ chối hợp tác. Bằng cách đe dọa các nhà sáng tạo nội dung với việc đóng kênh, tội phạm mạng đã buộc họ phải phân phối phần mềm độc hại.

Các chuyên gia an ninh mạng cảnh báo rằng YouTube và các nền tảng truyền thông xã hội khác có thể không phải là mục tiêu duy nhất của các kế hoạch tống tiền như vậy. Những kẻ xấu có thể sớm triển khai các chiến thuật tương tự trên Telegram và các nền tảng nhắn tin khác nơi các influencer tương tác với cộng đồng của họ.

Do đó, người dùng nên cẩn trọng khi tải xuống phần mềm từ các nguồn không được xác minh. Những công cụ có vẻ hữu ích có thể là cánh cửa cho các hoạt động độc hại. Trong khi đó, phát hiện này chỉ xuất hiện một tháng sau khi Kaspersky tiết lộ một mối đe dọa an ninh mạng lớn khác.

“Các chuyên gia của chúng tôi đã phát hiện một Trojan đánh cắp dữ liệu mới, SparkCat, hoạt động trên App Store và Google Play ít nhất từ tháng 03/2024. SparkCat sử dụng học máy để quét thư viện hình ảnh, đánh cắp cụm từ khôi phục ví tiền mã hóa, mật khẩu và các dữ liệu nhạy cảm khác ẩn trong ảnh chụp màn hình,” công ty tuyên bố.

Điều này nhấn mạnh những rủi ro ngày càng tăng mà các nhà đầu tư tiền mã hóa phải đối mặt. Khi các influencer YouTube trở thành mục tiêu chính của tội phạm mạng, nền tảng trí tuệ blockchain Arkham đã bắt đầu theo dõi danh mục đầu tư của họ.

Tính năng mới, được gọi là “Key Opinion Leader (KOL) Label,” theo dõi các ví của các influencer có hơn 100,000 người theo dõi trên X. Điều này có nghĩa là các nhà đầu tư có thể theo dõi liệu các influencer thực sự ủng hộ các token mà họ quảng bá hay nếu sự ủng hộ của họ chỉ là quảng cáo trả tiền. Điều này nhấn mạnh vai trò của các influencer vượt ra ngoài truyền thông xã hội.