Trong những năm gần đây, Lazarus Group – một nhóm hacker liên kết với tình báo quân sự Bắc Triều Tiên – đã trở thành mối đe dọa nghiêm trọng đối với thị trường tiền mã hóa toàn cầu.

Nhóm này không chỉ nổi tiếng với các cuộc tấn công mạng tinh vi mà còn gây ra những thiệt hại tài chính khổng lồ, khiến các sàn giao dịch crypto và doanh nghiệp blockchain phải cảnh giác ở mức cao nhất.

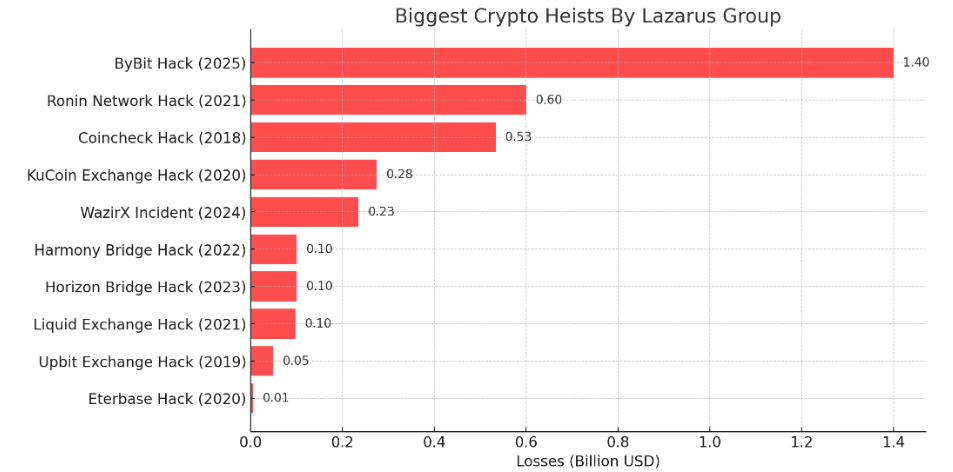

Lazarus đã lấy đi hơn 3.4 tỷ USD từ các doanh nghiệp trong thị trường Crypto

Theo báo cáo từ Hacken.io, Lazarus bắt đầu tập trung vào thị trường tiền điện tử từ năm 2017, với vụ tấn công đầu tiên nhắm vào sàn giao dịch Bithumb tại Hàn Quốc. Vào tháng 7/2017, nhóm này đã đánh cắp hơn 7 triệu USD giá trị tài sản crypto chỉ trong một ngày, đánh dấu bước khởi đầu cho chuỗi các cuộc tấn công táo tợn hơn.

Kể từ đó, Lazarus đã không ngừng mở rộng hoạt động, nhắm vào các mục tiêu lớn như các sàn giao dịch tập trung (CEX) và các nền tảng blockchain. Một ví dụ nổi bật là vụ hack Ronin Network vào tháng 3/2022, nơi Lazarus chiếm đoạt 620 triệu USD tiền mã hóa từ cầu nối của trò chơi Axie Infinity – một trong những vụ tấn công lớn nhất trong lịch sử crypto.

Báo cáo từ Chainalysis và các cơ quan an ninh như FBI cho thấy, từ năm 2017 đến 2023, Lazarus đã thực hiện hàng loạt cuộc tấn công, gây thiệt hại tổng cộng hàng tỷ USD. Theo báo cáo của Immunefi trích dẫn trên Hacken.io, năm 2023, nhóm này chịu trách nhiệm cho hơn 300 triệu USD thiệt hại trong các vụ hack crypto, chiếm 17.6% tổng số tiền bị mất trong năm đó.

Đáng chú ý, một báo cáo của Liên Hợp Quốc (UN) được Financial Times trích dẫn vào tháng 12/2024 cũng tiết lộ rằng các nhóm liên kết với Bắc Triều Tiên, bao gồm Lazarus, đã đánh cắp 1.3 tỷ USD tài sản kỹ thuật số chỉ trong năm 2024, chiếm hai phần ba tổng số vụ trộm crypto trên toàn cầu.

Những con số này không chỉ phản ánh quy mô hoạt động của Lazarus mà còn cho thấy sự phụ thuộc ngày càng lớn của Bắc Triều Tiên vào các cuộc tấn công mạng để tài trợ cho chương trình tên lửa và hạt nhân, như được nêu trong báo cáo của UN.

Mới đây nhất, vào tháng 2/2025, Lazarus Group một lần nữa gây chấn động khi được xác định là thủ phạm đứng sau vụ hack sàn giao dịch Bybit – một trong những vụ tấn công lớn nhất trong lịch sử tiền điện tử. Vụ hack này đã khiến Bybit mất 1.4 tỷ USD giá trị ETH, trở thành vụ hack có thiệt hại lớn nhất mà nhóm này thực hiện.

Thám tử ZachXBT, với sự hỗ trợ từ Arkham Intelligence, đã cung cấp bằng chứng thuyết phục liên kết vụ việc với Lazarus, dựa trên phân tích giao dịch và ví liên quan, bao gồm cả việc sử dụng các ví tương tự trong vụ hack Phemex trước đó. Thiệt hại từ vụ Bybit không chỉ gây áp lực tài chính khổng lồ lên sàn giao dịch – buộc họ phải sử dụng kho dự trữ BTC và stablecoin để bù đắp – mà còn làm dấy lên lo ngại về khả năng bảo mật của các nền tảng crypto lớn.

Nếu tổng hợp toàn bộ thiệt hại do nhóm này gây ra đối với thị trường crypto, bao gồm cả vụ hack ByBit, thì con số lên đến 3.4 tỷ USD từ năm 2017 – T2/2025.

Lazarus không chỉ đơn thuần là một nhóm hacker; họ là một tổ chức có tổ chức, sử dụng các kỹ thuật như kỹ thuật xã hội, truy cập trái phép, và khai thác lỗ hổng zero-day để thực hiện các cuộc tấn công phức tạp. Theo Chainalysis 2022 Report, quy trình rửa tiền của Lazarus thường bao gồm ba bước: chuyển đổi các token ERC20 thành ETH, sau đó sang BTC, và cuối cùng chuyển thành tiền mặt (Trung Quốc) thông qua các sàn giao dịch châu Á. Quá trình này có thể kéo dài nhiều năm, như trường hợp năm 2022 khi nhóm vẫn giữ 55 triệu USD từ các vụ hack năm 2016. Trong vụ hack ByBit, hacker còn tận dụng việc tạo meme coin trên pump.fun để rửa tiền.

Báo cáo của UN năm 2024 cho thấy, Lazarus không phải là nhóm duy nhất tham gia; các tác nhân đe dọa khác, như Kimsuky, BlueNoroff và APT43, cũng đang hoạt động. Các cuộc tấn công này chủ yếu nhắm vào các sàn giao dịch tiền mã hóa, các công ty tài chính phi tập trung (DeFi) và ví kỹ thuật số nhằm hỗ trợ rửa tiền và tài trợ cho các chương trình vũ khí hủy diệt hàng loạt (WMD).

Đăng ký chuyên mục Bản tin tại BeInCrypto để cập nhật các bài phân tích, tin tức mới nhất về thị trường tài chính nói chung và tiền tiền đử nói riêng nhé.