Các hacker liên quan đến Triều Tiên đang gia tăng các cuộc tấn công vào lĩnh vực tiền điện tử, với các cuộc điều tra gần đây chỉ ra phương pháp tiến hóa của nhóm Lazarus.

Nhà phân tích on-chain ZachXBT đã tiết lộ một loạt sự cố liên quan đến các hoạt động mạng của chế độ này. Những sự cố này bao gồm việc sử dụng hồ sơ nhà phát triển giả và các chiến lược rửa tiền phức tạp.

Tin tặc Lazarus đánh cắp hàng triệu USD khi Triều Tiên tăng cường tấn công tiền mã hóa

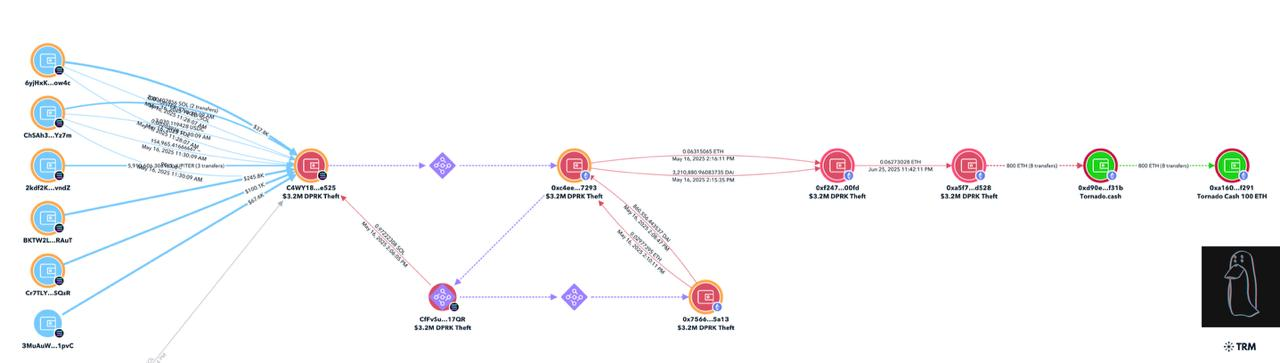

Vào ngày 29/06, Zachxbt báo cáo rằng nhóm Lazarus đã lừa một người dùng mất 3.2 triệu USD tài sản kỹ thuật số vào ngày 16/05.

Số tiền bị đánh cắp nhanh chóng được chuyển đổi từ Solana sang Ethereum. Hacker sau đó đã gửi 800 ETH vào Tornado Cash, một giao thức bảo mật che giấu các giao dịch tiền điện tử.

Tại thời điểm viết bài, ước tính khoảng 1.25 triệu USD vẫn còn trong một ví Ethereum chứa DAI và ETH.

Trong khi đó, cuộc tấn công này chỉ là một trong chuỗi hoạt động của nhóm Lazarus, nhóm này ngày càng nhắm vào các tài sản tiền điện tử có giá trị cao.

Vào ngày 27/06, ZachXBT đã liên kết nhóm này với một cuộc tấn công lớn ảnh hưởng đến nhiều dự án NFT liên quan đến Matt Furie, người tạo ra Pepe. Cuộc tấn công cũng ảnh hưởng đến các dự án như ChainSaw và Favrr.

Chuỗi các cuộc tấn công này, bắt đầu từ ngày 18/06, đã cho phép các hacker kiểm soát nhiều hợp đồng NFT. Họ sau đó đã tạo và bán tháo NFT, đánh cắp ước tính 1 triệu USD từ các dự án này.

Cuộc điều tra của ZachXBT tiết lộ rằng các hacker đã chuyển số tiền bị đánh cắp qua ba ví. Cuối cùng, họ đã chuyển đổi một số ETH thành stablecoin và chuyển chúng đến MEXC, một sàn giao dịch tập trung.

Trong khi đó, mô hình chuyển stablecoin, liên quan đến một địa chỉ nạp tiền MEXC cụ thể, cho thấy rằng các kẻ tấn công đã tham gia vào nhiều dự án tiền điện tử.

Hơn nữa, phân tích đã phát hiện ra các liên kết đến các tài khoản GitHub với cài đặt ngôn ngữ Hàn Quốc và múi giờ phù hợp với hoạt động của Triều Tiên.

“Các chỉ số khác được tiết lộ từ nhật ký nội bộ chỉ ra những bất thường trong hồ sơ của một nhân viên IT nghi ngờ thuộc CHDCND Triều Tiên. Tại sao một nhà phát triển tuyên bố sống ở Mỹ lại có cài đặt ngôn ngữ Hàn Quốc, sử dụng Astral VPN và có múi giờ châu Á/Nga?,” ZachXBT thắc mắc.

Trong trường hợp của Favrr, các nhà điều tra nghi ngờ giám đốc công nghệ của dự án, Alex Hong, là một nhân viên IT Triều Tiên. ZachXBT cũng báo cáo rằng hồ sơ LinkedIn của Hong gần đây đã bị xóa và lịch sử công việc của anh ta không thể được xác minh.

Thật vậy, những sự cố này làm nổi bật vai trò liên tục của Triều Tiên trong việc trộm cắp tiền điện tử. Công ty phân tích blockchain TRM Labs gần đây đã liên kết các hacker của quốc gia này với gần 1.6 tỷ USD tiền bị đánh cắp, chiếm khoảng 70% tổng số tài sản tiền điện tử bị đánh cắp trong năm nay.