Vụ hack Bybit trị giá 1.5 tỷ USD gần đây đã biến nhóm Lazarus của Triều Tiên trở thành một trong 15 người nắm giữ Ethereum lớn nhất thế giới. Sự cố này đã gây chấn động trong không gian tiền điện tử, cảnh báo người dùng trước đây nghĩ rằng Ethereum là một trong những mạng an toàn và phi tập trung nhất.

Trong một cuộc trò chuyện với BeInCrypto, đại diện từ Holonym, Cartesi và Komodo Platform đã thảo luận về những tác động của vụ vi phạm này, các bước để ngăn chặn các tình huống tương tự trong tương lai và cách khôi phục niềm tin công chúng vào Ethereum.

Một loại vi phạm khác

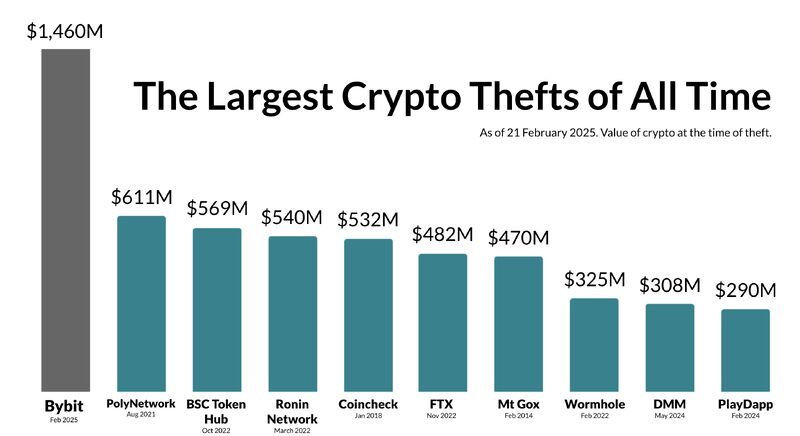

Vụ hack Bybit đã làm rung chuyển cộng đồng tiền điện tử không chỉ vì số lượng tiền bị đánh cắp mà còn vì bản chất của vụ vi phạm.

Trong khi các vụ vi phạm sàn giao dịch tiền điện tử khác, như sự cố Mt. Gox năm 2014 hay vụ hack Coincheck năm 2018, liên quan đến khóa riêng tư hoặc sự xâm nhập trực tiếp vào ví sàn giao dịch, tình huống của Bybit lại khác.

Thay vì đánh cắp khóa riêng tư, các hacker đã thao túng quy trình ký giao dịch, cho thấy đây là một cuộc tấn công ở cấp độ hạ tầng. Quy trình ký giao dịch đã bị nhắm mục tiêu thay vì chính việc lưu trữ tài sản.

Phân tích pháp y về vụ hack Bybit đã truy tìm nguồn gốc vi phạm đến Safe Wallet, một hạ tầng ví đa chữ ký được cung cấp bởi bên thứ ba. Safe Wallet sử dụng hợp đồng thông minh và các tệp JavaScript lưu trữ trên đám mây AWS S3 để xử lý và bảo mật giao dịch.

Các hacker có thể bí mật sửa đổi giao dịch bằng cách tiêm mã JavaScript độc hại vào kho lưu trữ AWS S3 của Safe Wallet. Do đó, mặc dù hệ thống của Bybit không bị hack trực tiếp, nhưng các hacker đã thay đổi đích đến của các giao dịch mà Bybit đã phê duyệt.

Chi tiết này đã phơi bày một lỗ hổng bảo mật nghiêm trọng. Các tích hợp của bên thứ ba trở thành điểm yếu ngay cả khi một sàn giao dịch đã khóa chặt hệ thống của mình.

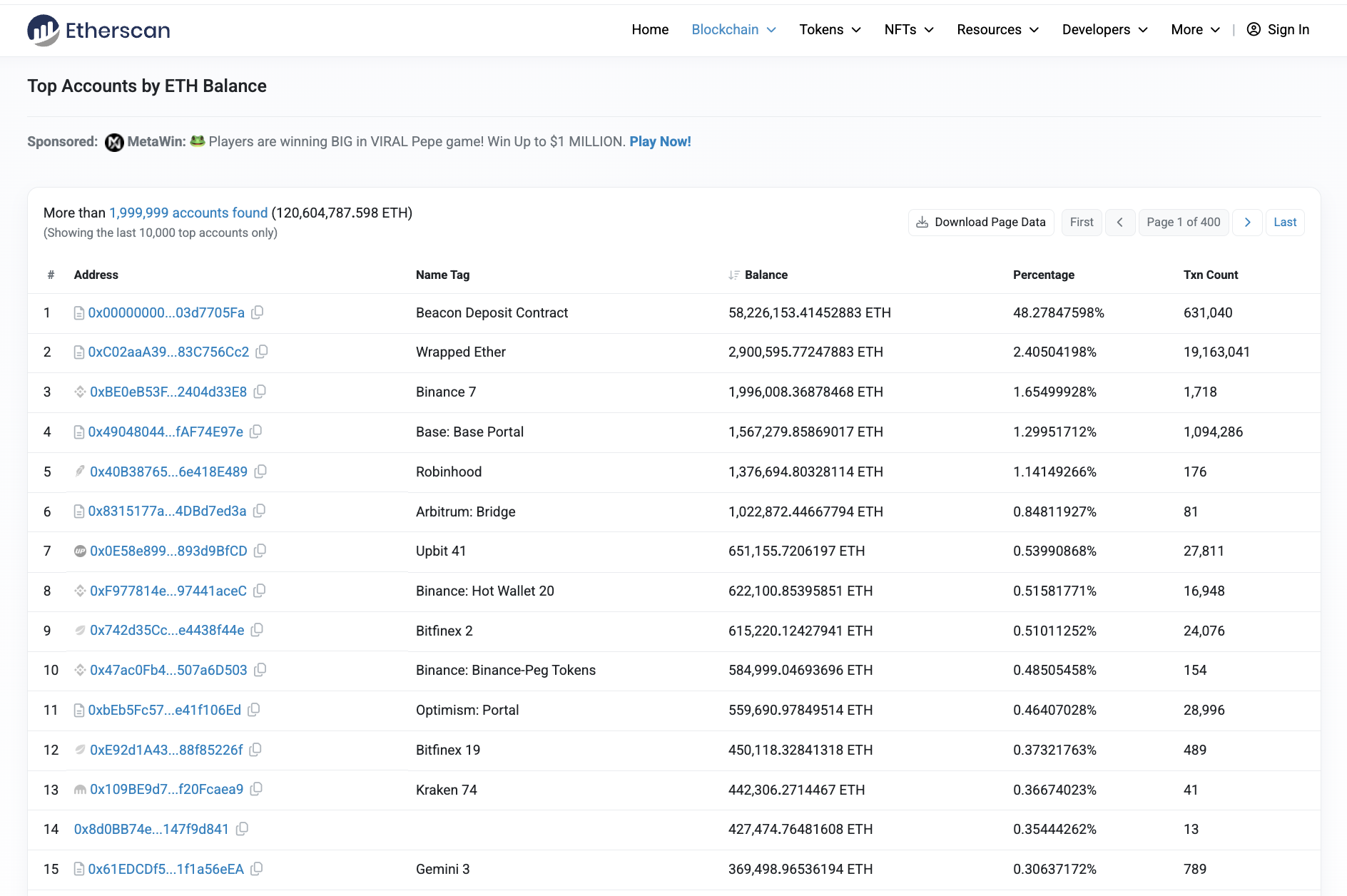

Lazarus Group nằm trong số những người nắm giữ Ethereum hàng đầu

Sau vụ hack lớn, Triều Tiên nằm trong số 15 người nắm giữ Ethereum lớn nhất.

Theo dữ liệu on-chain, Gemini, trước đây giữ vị trí thứ 15, nắm giữ 369,498 ETH trong ví Ethereum của mình. Kể từ khi các hacker Bybit đã đánh cắp hơn 401,000 ETH, họ hiện đã vượt qua Gemini về quyền sở hữu.

Việc một nhóm khét tiếng như Lazarus, chịu trách nhiệm cho nhiều vụ hack nổi tiếng trong lĩnh vực tiền điện tử, hiện nắm giữ một lượng lớn Ether như vậy đã gây ra nhiều vấn đề về niềm tin. Mặc dù ban đầu có suy đoán về một điểm yếu trong tính phi tập trung của Ethereum, Nanak Nihal Khalsa, đồng sáng lập Holonym, bác bỏ tuyên bố này.

Vì cơ chế quản trị và đồng thuận của Ethereum dựa vào các validator thay vì người nắm giữ token, việc nhóm Lazarus nắm giữ một lượng lớn ETH không làm ảnh hưởng đến tính phi tập trung tổng thể của mạng.

“Lazarus vẫn sở hữu ít hơn 1% ETH đang lưu hành, vì vậy tôi không thấy điều này có ý nghĩa lớn ngoài việc tạo ra hình ảnh. Mặc dù đó là một lượng lớn ETH, họ vẫn sở hữu ít hơn 1%. Tôi không lo lắng chút nào,” Khalsa nói với BeInCrypto.

Kadan Stadelmann, Giám đốc Công nghệ tại Komodo Platform, đồng ý, nhấn mạnh rằng thiết kế hạ tầng của Ethereum là nguồn gốc của điểm yếu của nó.

“Điều này chứng minh một lỗ hổng trong kiến trúc của Ethereum: các tác nhân bất hợp pháp có thể mở rộng quyền sở hữu của họ bằng cách nhắm mục tiêu vào các sàn giao dịch hoặc các giao thức DeFi, và do đó có thể ảnh hưởng đến động lực thị trường và có thể thay đổi các quyết định quản trị trong các quy trình ngoài chuỗi của Ethereum bằng cách bỏ phiếu cho các đề xuất cải tiến. Mặc dù tính phi tập trung kỹ thuật của Ethereum không bị xâm phạm, nhóm Lazarus đã làm xói mòn niềm tin vào Ethereum,” Stadelmann nói với BeInCrypto.

Tuy nhiên, mặc dù người nắm giữ token không thể ảnh hưởng đến cơ chế đồng thuận của Ethereum, họ có thể thao túng thị trường.

Tác động tiềm năng và thao túng thị trường

Mặc dù các hacker của Bybit đã hoàn tất việc rửa tiền ETH bị đánh cắp, Stadelmann đã nêu ra một loạt các kịch bản có thể mà nhóm Lazarus có thể thực hiện với khối tài sản khổng lồ mà họ đã tích lũy ban đầu. Một lựa chọn là staking.

“Bảo mật của Ethereum dựa trên cơ chế Proof-of-Stake phụ thuộc vào các validator trung thực và sự bền bỉ của ví, sàn giao dịch và dApps. Mặc dù số tài sản của nhóm Lazarus không đe dọa cơ chế đồng thuận của blockchain, vì tài sản của họ không được biết là đã staking, nhưng điều này chắc chắn làm dấy lên lo ngại rằng điều này có thể xảy ra. Họ khó có khả năng làm điều này, vì số tiền họ đã đánh cắp đã bị theo dõi,” ông giải thích.

Theo hướng không khả thi tương tự, các hacker của Bybit có thể gây ra sự suy giảm thị trường đáng kể bằng cách bán toàn bộ số tài sản của họ.

“Số tài sản của họ cho phép họ có cơ hội thao túng thị trường, chẳng hạn như nếu họ bán tháo tài sản của mình. Điều này sẽ khó thực hiện vì số ETH của họ đã bị gắn cờ. Nếu họ cố gắng trao đổi ETH bằng cách bán, tài sản của họ có thể bị đóng băng,” Stadelmann bổ sung.

Điều mà Stadelmann lo lắng nhất khi nhìn về tương lai là tác động mà các vụ hack có thể gây ra cho các giao thức Layer 2 của Ethereum.

“Lazarus và các đối tác của họ có thể cố gắng tấn công các giao thức Layer 2 như Arbitrum và Optimism. Một cuộc tấn công kiểm duyệt trên layer 2 có thể làm suy yếu dApps và khiến hệ sinh thái chuyển hướng về phía các trình sắp xếp giao dịch tập trung. Điều đó sẽ làm nổi bật điểm yếu của Ethereum,” ông nói.

Mặc dù mạng lưới của Ethereum không bị xâm phạm, các cuộc tấn công vào Safe Wallet đã làm nổi bật những lỗ hổng trong bảo mật của hệ sinh thái lớn hơn.

“Vụ vi phạm chắc chắn đã làm tăng căng thẳng trong hệ sinh thái và tạo ra sự phân phối token không đồng đều. Câu hỏi đặt ra là: liệu Lazarus hay các nhóm hacker khác liên quan đến các tác nhân nhà nước có cố gắng khai thác hệ sinh thái Ethereum, đặc biệt là ở layer 2?” Stadelmann kết luận.

Điều này cũng đặt ra câu hỏi về sự cần thiết của các tiêu chuẩn bảo mật tốt hơn.

Xác minh thay vì tin tưởng

Khalsa lập luận rằng vụ hack Bybit, mặc dù không đe dọa đến bảo mật cốt lõi của Ethereum, đã làm nổi bật sự cần thiết của các tiêu chuẩn bảo mật cải tiến giữa người dùng.

“Nói rằng vụ hack là vấn đề của Ethereum giống như nói rằng cái chết do tai nạn xe hơi là vấn đề của xe khi người lái không thắt dây an toàn. Liệu xe có thể có nhiều biện pháp an toàn hơn không? Có, và nó nên có. Nhưng cũng như dây an toàn ít liên quan đến xe, vụ hack ít liên quan đến Ethereum. Đó là một giao thức và nó hoạt động chính xác như dự định. Vấn đề là thiếu sự tiện lợi và kiến thức để bảo quản tài sản kỹ thuật số một cách an toàn,” ông nói.

Cụ thể, sự cố này đã phơi bày những lỗ hổng trong ví đa chữ ký, cho thấy rằng sự phụ thuộc vào tích hợp của bên thứ ba có thể giới thiệu những rủi ro đáng kể, ngay cả khi có bảo mật nội bộ mạnh mẽ. Cuối cùng, ngay cả các biện pháp bảo mật ví tinh vi nhất cũng trở nên vô hiệu nếu quá trình ký có thể bị xâm phạm.

Khalsa nhấn mạnh rằng các biện pháp bảo mật tự quản lý đã được chứng minh là tồn tại, trong khi ví đa chữ ký không nằm trong số đó. Ông bổ sung rằng các cơ quan chính phủ lẽ ra đã từ lâu nên ủng hộ các tiêu chuẩn và thực hành bảo mật vượt trội.

“Hậu quả mà tất cả chúng ta có thể hy vọng là nghiêm túc trong việc ngăn chặn Triều Tiên đánh cắp thêm tiền. Mặc dù không phải là trách nhiệm của chính phủ để thay đổi cách tự quản lý, nhưng chắc chắn là trách nhiệm của chính phủ để khuyến khích các ‘thực hành tốt nhất’ trong ngành. Cuộc tấn công này là do huyền thoại rằng multisigs của ví phần cứng là an toàn. Đáng buồn thay, phải đến cuộc tấn công này mới được thừa nhận, nhưng các tiêu chuẩn tốt hơn do các cơ quan chính phủ đặt ra có thể khuyến khích các thực hành an toàn hơn mà không cần đến các thỏa hiệp 1.5 tỷ USD để đánh thức ngành công nghiệp,” ông khẳng định.

Sự cố này cũng phơi bày sự cần thiết phải xác minh giao dịch thay vì tin tưởng vào các ứng dụng của bên thứ ba.

Giải pháp cho các lỗ hổng front-end

Bằng cách tiêm mã JavaScript độc hại vào các máy chủ đám mây Safe Wallet dễ bị tấn công, nhóm Lazarus đã phát động một cuộc tấn công tinh vi, cho phép họ giả mạo giao diện và lừa người dùng.

Theo Erick de Moura, đồng sáng lập của Cartesi, lỗ hổng này làm nổi bật một điểm yếu quan trọng. Vấn đề nằm ở sự phụ thuộc vào các quy trình xây dựng và triển khai tập trung trong một hệ thống dự định cho sự phi tập trung.

“Sự cố SAFE là một lời nhắc nhở rõ ràng rằng Web3 chỉ an toàn như liên kết yếu nhất của nó. Nếu người dùng không thể xác minh rằng giao diện họ tương tác là chính hãng, thì sự phi tập trung trở nên vô nghĩa,” ông nói.

De Moura cũng bổ sung rằng một quan niệm sai lầm phổ biến trong bảo mật Web3 là các vi phạm hợp đồng thông minh là một trong những hình thức hack sàn giao dịch hiệu quả nhất. Tuy nhiên, ông cho rằng chiến lược của nhóm Lazarus trên Bybit chứng minh điều ngược lại. Tiêm mã độc vào giao diện người dùng hoặc các thành phần ngoài chuỗi khác dễ dàng hơn nhiều.

“Các hacker không cần phải vi phạm hợp đồng thông minh hoặc thao túng hệ thống của ByBit trực tiếp. Thay vào đó, họ đã tiêm mã độc vào giao diện người dùng, lừa người dùng nghĩ rằng họ đang tương tác với một nền tảng đáng tin cậy,” ông giải thích.

Mặc dù có những lỗ hổng này, việc chuyển đổi từ bảo mật dựa trên niềm tin sang bảo mật có thể xác minh là có thể.

Lý do cho việc xây dựng có thể tái tạo

De Moura xem vụ hack Bybit như một lời cảnh tỉnh cho cộng đồng Web3. Khi các sàn giao dịch và nhà phát triển đánh giá lại an ninh, ông cho rằng việc xây dựng có thể xác minh và tái tạo là cần thiết để ngăn chặn các cuộc tấn công trong tương lai.

“Về cơ bản, một bản dựng có thể tái tạo đảm bảo rằng khi mã nguồn được biên dịch, nó luôn tạo ra cùng một đầu ra nhị phân. Điều này đảm bảo rằng phần mềm mà người dùng tương tác không bị thay đổi bởi bên thứ ba nào đó trong quá trình triển khai,” ông nói.

Công nghệ blockchain rất quan trọng để đảm bảo quá trình này diễn ra.

“Hãy tưởng tượng một hệ thống mà mỗi lần xây dựng phần mềm tạo ra các tệp nhị phân và tài nguyên theo cách có thể xác minh, với dấu vân tay (hoặc checksums) của chúng được lưu trữ trên chuỗi. Thay vì chạy các bản dựng như vậy trên các máy chủ đám mây hoặc máy tính dễ bị tấn công, chúng có thể được thực hiện trên các bộ đồng xử lý blockchain chuyên dụng hoặc các oracle tính toán phi tập trung,” De Moura nói với BeInCrypto.

Người dùng có thể so sánh checksum của các tài nguyên giao diện mà họ đang tải với dữ liệu trên chuỗi thông qua một plugin hoặc tính năng trình duyệt. Một kết quả khớp thành công cho thấy giao diện xây dựng xác thực, trong khi sự khác biệt báo hiệu một khả năng bị xâm phạm.

“Nếu phương pháp xây dựng có thể tái tạo và xác minh được áp dụng cho SAFE, cuộc tấn công có thể đã được ngăn chặn. Giao diện độc hại sẽ không vượt qua được xác minh so với hồ sơ trên chuỗi, ngay lập tức phơi bày cuộc tấn công,” De Moura kết luận.

Cách tiếp cận này mang lại một giải pháp thay thế hữu ích cho việc dựa vào người dùng với mức độ kiến thức tự quản lý khác nhau.

Giải quyết những khoảng trống trong kiến thức của người dùng

Khi các cuộc tấn công ngày càng tinh vi, sự thiếu hiểu biết của người dùng về cách bảo quản tài sản kỹ thuật số an toàn tạo ra một lỗ hổng đáng kể.

Vụ hack Bybit đã làm người dùng thất vọng khi họ ban đầu nghĩ rằng việc dựa vào tích hợp bên thứ ba sẽ đủ để bảo vệ tài sản của họ. Nó cũng ảnh hưởng đến nhận thức rộng hơn về an ninh tiền điện tử.

“Điều này cho thấy tiền điện tử vẫn còn trong giai đoạn hoang dã và đang phát triển về mặt an ninh. Tôi nghĩ trong vài năm tới chúng ta sẽ có an ninh vượt trội nhưng ở trạng thái hiện tại, nỗi sợ hãi của công chúng là hoàn toàn có cơ sở,” Khalsa nói.

Cuối cùng, việc chấp nhận các phương pháp tiếp cận khác nhau sẽ là cần thiết để cộng đồng Web3 xây dựng một hệ sinh thái an toàn và bền vững hơn. Một điểm khởi đầu tốt là yêu cầu các thực hành ngành tốt hơn và đánh giá việc tích hợp các bản dựng có thể xác minh và tái tạo.